Wenn Ihnen etwas an der Sicherheitsmaximierung liegt, verbinden Sie die Punkte mit robotergestützter Prozessautomatisierung (RPA), um Prozesse durch nahtlose Integration von Microsoft Active Directory (AD) zu vereinfachen. Auf der einen Seite gibt es die Prozesse, die Benutzern eine sichere Authentifizierung und Autorisierung bieten. Und es gibt die logische Seite – für das Zusammenführen von Komponenten wie Domänen, Strukturen, Gesamtstrukturen, Organisationseinheiten und Websites, damit Administratoren den Zugriff regulieren können.

Active Directory basiert auf dem Standard-Verzeichniszugriffsprotokoll und kann in Anwendungen von Drittanbietern integriert werden. Aufgrund der umfassenden Natur von AD in Unternehmen lässt sich unser Enterprise (AAE) Control Room nahtlos in AD integrieren. Die AD-Architektur bietet jetzt einen Entwurf mit mehreren Gesamtstrukturen (Multi-Forest), mit dem Administratoren das Netzwerk eines Unternehmens in mehrere Gesamtstrukturen segmentieren können. Dies bietet im Vergleich zu einer einzelnen Gesamtstruktur mehr Sicherheit, führt aber andererseits zu mehr Komplexität bei der laufenden Verwaltung. AA Enterprise unterstützt jetzt einen Multi-Forest-Entwurf und bietet eine einfache Integration für vereinfachte Vorgänge.

Identität ist die neue Grenze

Unternehmen können ihre Identitätsgrundlage erstellen, indem sie Active Directory als Repository zum Speichern der Benutzerauthentifizierung und der Benutzerzugriffssteuerung verwenden (was sie benötigen, wenn sie es benötigen).

Active Directory funktioniert mit drei Objekttypen, die auch als Sicherheitsprinzipale bezeichnet werden:

- Benutzerkonten. Diese stellen Benutzeridentitäten dar

- Sicherheitsgruppen. Diese entscheiden über den Zugriff auf Ressourcen wie Anwendungen und Daten

- Geräte. Diese bestimmen, wie Benutzer auf Ressourcen zugreifen

Die mehrfachen Gesamtstrukturen von Active Directory ermöglichen eine Prozessbündelung

Eine Active Directory-Gesamtstruktur ist ein logischer Container auf der höchsten Ebene und umfasst Domänen, Benutzer, Ressourcen und Richtlinien. Viele Unternehmen verfügen trotz der damit verbundenen Komplexität und des damit verbundenen Mehraufwands über Implementierungen mehrerer Gesamtstrukturen.

In Enterprise Version 11.3.2 hat Automation Anywhere Enterprise eine Unterstützung für die Authentifizierung mehrerer Gesamtstrukturen eingeführt.

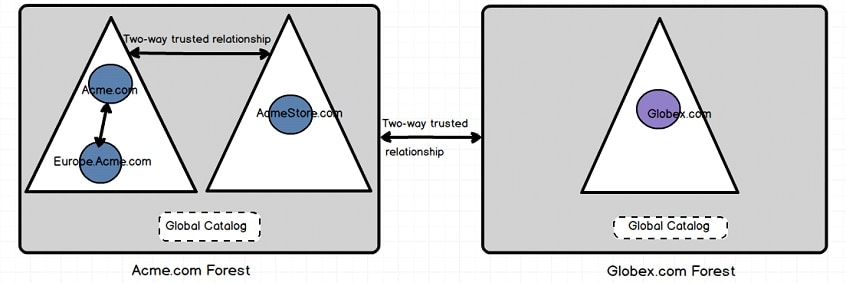

In diesem Schema gibt es zwei AD-Gesamtstrukturen – Acme.com und Globex.com.

In der Acme.com -Gesamtstruktur ist acme.com der Stammdomänencontroller. Es gibt auch die untergeordnete Domäne Europe.Acme.com. Eine weitere Domäne, Acmestore.com, ist mit einem anderen Namespace in derselben Gesamtstruktur vorhanden. Sie alle verfügen über wechselseitige vertrauenswürdige Beziehungen und die Gesamtstruktur verfügt zudem über einen globalen Katalog. Globex.com verfügt über eine Domäne und einen globalen Katalog sowie eine wechselseitige vertrauenswürdige Beziehung mit der Acme.com-Gesamtstruktur. In einer solchen Konfiguration kann Control Room alle Benutzer authentifizieren, die in einer der Domänen in diesen Gesamtstrukturen vorhanden sind.

Eine echte Enterprise RPA-Plattform mit einfacher Active Directory-Integration

Mit unserer Version 11.3.2 von AAE haben wir eine intuitive und einfachere Konfiguration von Active Directory-Domänen und -Sites für die Authentifizierung entwickelt. Administratoren erhalten damit eine Alternative zur manuellen Konfiguration von Active Directory. Sie können die Active Directory-Domänen in Automation Anywhere Enterprise (AAE) automatisch ermitteln und konfigurieren und die automatisch ermittelten URLs zur Unterstützung beim Lastenausgleich verwenden.

Wenn Active Directory während der Installation von Control Room als Authentifizierungsmechanismus ausgewählt wird, können Administratoren AAE den Benutzernamen und das Passwort für das Dienstkonto bereitstellen. AAE führt eine AD-Topologieprüfung durch, ruft die Active Directory-Domänen sowie -Standorte ab und zeigt diejenigen an, die gefunden wurden. Administratoren können daraufhin die Gruppe der Domänen und Websites auswählen, die von Control Room für die Benutzerauthentifizierung verwendet werden soll.

Active Directory-Integration – Eine längerfristige Vision

Um Systemadministratoren eine weitere Vereinfachung zu ermöglichen, treiben wir die Integration mit Active Directory möglichst weiter voran. Zu den möglichen Bereichen zählt die Unterstützung der Zugriffssteuerung/Aufgabentrennung mithilfe von AD-Sicherheitsgruppen. Mit der Implementierung eines zentralisierten AD-Benutzermanagementmodells zur Prozessvereinfachung erhalten Sie neben Vereinfachung auch zeitlose Innovationen für Aufgaben mit höherem Engagement.