In der Welt der Robotics Process Automation (RPA) arbeiten Softwareroboter so intelligent wie der Mensch.

So viele Nutzer auf so vielen Geräten, wie behält man den Überblick über alle Aktivitäten? Wer betreibt einen Bot? Wann hat der Bot angefangen? Wann ist der Bot beendet? Welche Änderungen wurden an den Systemen vorgenommen?

Warum sind Protokolle wichtig?

Protokolle sind der Schlüssel für Systemadministratoren, um einen Impuls in Bezug auf Sicherheit, Integration, Betriebseffizienz und Compliance zu halten. Alle System-und Netzwerkadministratoren benötigen Protokolle, wer was, wann, wo und warum gemacht hat.

Alle Netzwerkgeräte generieren Protokolle, welche Informationen an den Syslog-Server senden. Über den Server erfolgt die gesamte Überwachung und die Berichterstattung, wenn Dinge richtig oder falsch sind. Wir brauchen Protokolle zum Zweck der Compliance, um alle Aktivitäten sowie Bots und operative Prozesse zu verfolgen.

Protokolle sind auch eine wichtige Notwendigkeit für Unternehmen, die Vorschriften einhalten müssen, wie z. B.: den Health Insurance Portability and Accountability Act von 1996 (HIPAA), den Sarbanes-Oxley Act von 2002 (SOX), den Gramm-Leach-Bliley Act (GLBA), den Payment Card Industry Data Security Standard (PCI DSS) und den Federal Information Security Management Act von 2002 (FISMA).

Systemadministratoren haben jetzt einen Helfer in der Auditprotokoll-Branche

RPA ergänzt den menschlichen Arbeiter für die Automatisierung arbeitsintensiver und sich wiederholender Aufgaben. Wie die meisten Systemadministratoren merken auch Sie wahrscheinlich, wie viel Zeit Sie verschwenden, um Protokolle für ein Audit bereitzustellen. Als System-Admin können Sie nun dem Bot die komplexe Arbeit überlassen und Ihre Freizeit für andere, wichtigere Aufgaben nutzen.

Nun zum technischen Teil

Eine wichtige Sicherheitsvoraussetzung in vielen Umgebungen und im Rahmen der Sicherheits-Compliance ist die zentrale Konsolidierung und Reduzierung der Prüfungsbedingungen. Die Anforderung beschreibt, wie Schlüsselsysteme und Auditprotokolle an einen zentralen Ort für die Speicherung und die anschließende Analyse weitergeleitet werden müssen. Die Analyse aus vielen Rahmenbedingungen beinhaltet eine regelmäßige Überprüfung von Ereignissen, die sicherheitsrelevante Änderungen in den Systemen anzeigen. Ein einfaches Beispiel wäre ein System, das eine hohe Anzahl an erfolglosen Login-Versuchen erzeugt, was möglicherweise auf einen Brute-Force-Angriff oder ein abgelaufenes Passwort für ein Systemkonto hinweist. Jeder der wichtigsten Sicherheits-Compliance-Bedingungen, einschließlich der die Payment Card Industry Data Security Standards (PCI-DSS), dem Federal Information Security Management Act (FISMA), dem Health Insurance Portability and Accountability Act (HIPAA) sowie der International Organization for Standardization (ISO) 27001 Security, hat Anforderungen an die Protokollierung sowie die zentrale Konsolidierung und Analyse. (Siehe Referenzen zu Standards und Abschnitten unten.)

Was tun, wenn das System schnell Unmengen von Ereignissen erzeugt?

Zunächst einmal nicht überfordert sein. Eine große Herausforderung des Auditing in vielen Unternehmen ist die effiziente Sichtung aller Protokolle. Es gibt Anbieter, die sich darauf spezialisiert haben, spezielle Tools für die Protokollverwaltung und Speicherung bereitzustellen. Sie bieten auch Privatsphäre zum Schutz der Vertraulichkeit, Integrität und Verfügbarkeit von Protokollen. Sicherheitsinformations-und Eventmanagement-Systeme (SIEM) können Protokolle sammeln und eine spezifische Analyse erstellen, darunter: Fortgeschrittene Suche, Berichterstattung und Alarmierung. Beispiele für SIEM-Tools sind IBM-QRadar, Splunk, LogRythm und der Open Source Graylog.

Integration vereinfachen und dabei Sicherheit und Compliance erzielen

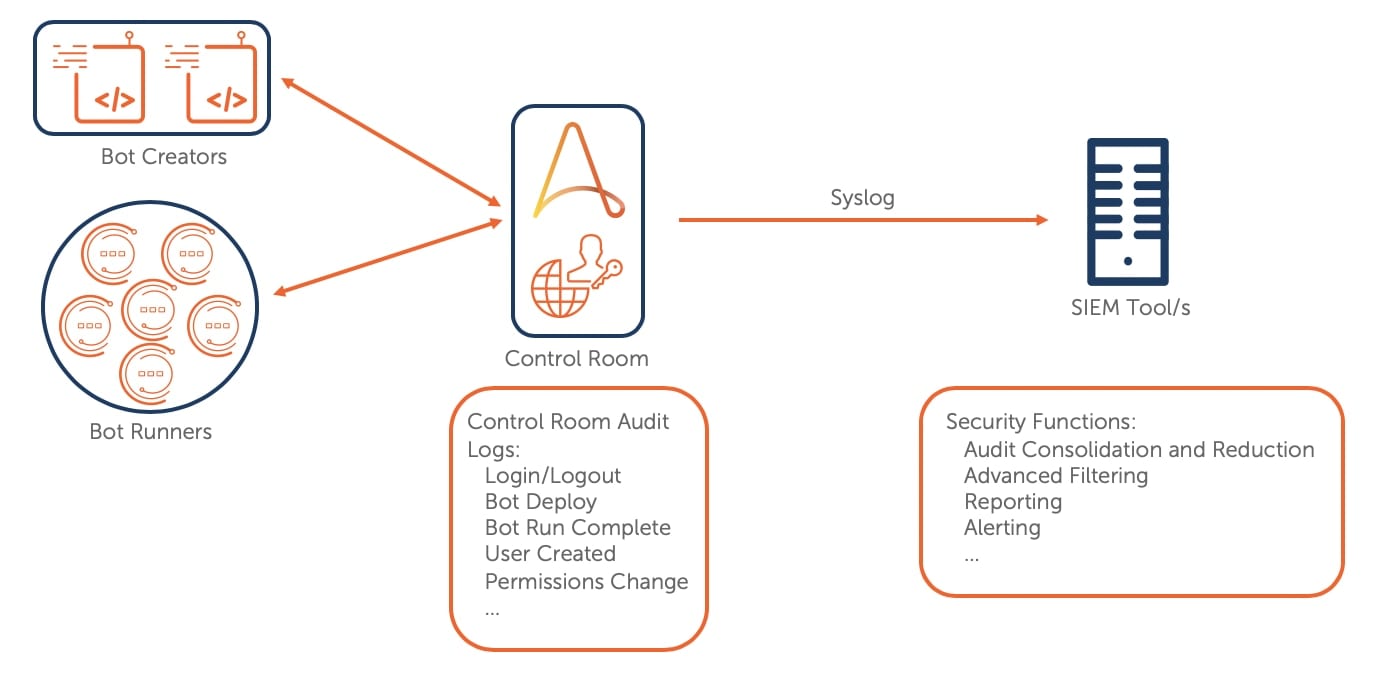

Die Integration der Robotic Process Automation (RPA) -Plattform mit SIEM ist ein wichtiger Schritt, um den Aufwand für die Compliance zu reduzieren, da sie die gemäß Sicherheitsanforderungen notwendige Entladung der Auditprotokolle automatisiert ermöglicht. Bei Automation Anywhere streben wir an, Effizienz für komplexe Prozesse zu liefern und uns nahtlos in externen Tools und Systeme zu integrieren. Da RPA die Erstellung von Protokollen zwecks Audit und Compliance erfordert, können wir alle Systemprotokolle an externe SIEM wie Splunk weiterleiten, um Suchanfragen auszuführen und Ereignisdaten in Echtzeit abzurufen.

Die Integration der Protokollverwaltung sorgt für Einfachheit

Die Automatisierung der Protokollverwaltung und die Integration mit SIEM-Tools können dazu beitragen, die IT-Sicherheit zu verbessern und die Compliance der Unternehmen zu ermöglichen. Die Automatisierung der Protokollverwaltung mit einem effektiven Tool kann das Leben eines Netzwerkadministrators einfacher und weniger stressig machen. Mit der SIEM-Integration werden Ihre RPA-Auditprotokolle an das bereits existierende System weitergeleitet, sodass die SIEM-Such- und Alarmfunktionen eine optimierte RPA-Governance und Problembehandlung ermöglichen.

Bild 1. Architektur von RPA nach Integration mit SIEM

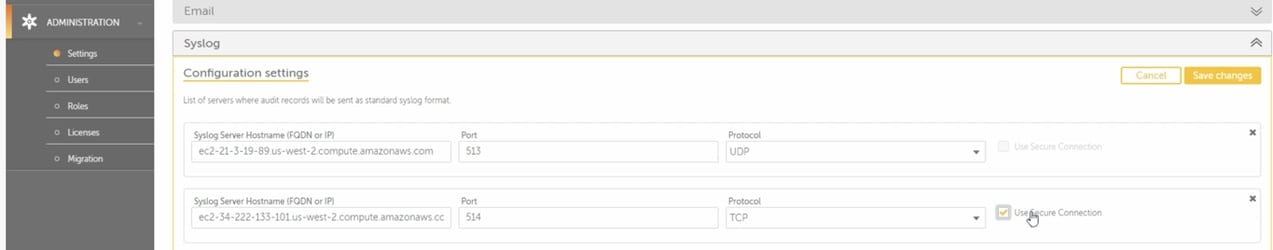

Die SIEM-Integration ist einfach. Konfigurieren Sie einfach den Kontrollraum mit dem SIEM-Server-Domänenname oder der IP-Adresse, wählen Sie Ihr Protokoll (UDP/TCP) aus und legen Sie los. Wenn Sie TCP für syslog verwenden, können Sie TLS auch für den sicheren, verschlüsselten Transport der Protokolle zum SIEM konfigurieren.

Wie der Kontrollraum Ihre Fähigkeiten mit SIEM verbessern kann

Der Kontrollraum ist die zentrale und primäre Kontrollebene für RPA, die für alle Funktionen RBAC zur Verfügung stellt, alle Bot-Bereitstellungen verwaltet und zum Kernpunkt für die Auditprotokollierung wird. Aus sicherheitspolitischer Sicht sind zentralisierte Befehle und Steuerung besser als Alternativen, die aus mehreren, nicht zentral gesteuerten Bot-Runnern bestehen. Mit unserer neuesten Version 11.3.2 kann der Kontrollraum so konfiguriert werden, dass Auditprotokolle über das Netzwerk an jedes System weitergeleitet werden, das Nachrichten im Syslog-Format empfangen kann.

Bild 2. Systemkonfiguration automatisieren, wenn alles wichtig ist

Die Bedeutung von Compliance und Protokollierung

Die Protokollverwaltung erfasst Daten aus vielen Quellen, beispielsweise aus Netzwerk, Sicherheit, Servern, Datenbanken, Anwendungen und vielem mehr. Es ist wichtig, die Erfassung von Compliance-Daten zu automatisieren und Berichte durch nahtloses Integrieren von allen Compliance-Anforderungen zu erstellen. Die folgende Tabelle zeigt die Sicherheitsbedingungen und die entsprechenden Abschnitte, die sich auf die Auditprotokolle beziehen.

| Standard | Abschnitt(e) |

|---|---|

| Payment Card Industry Security Standards (PCI DSS) | 10.5.3 |

| Federal Information Security Management Act (FISMA) | AU-2 bis AU-12 |

| Health Insurance Portability and Accountability Act (HIPAA) | 164.308 (a)(5)(ii)(C), 164.312 (b), 164.308 (a)(1)(ii)(D) |

| International Organization for Standardization Security (ISO 27001) | A.12.4.1 |

Die Audit-Risiken eindeutig reduzieren und gleichzeitig die Benutzererfahrung beschleunigen

Der Wunsch, technologisch fortgeschritten und einzigartig zu sein, gilt für alle Aspekte Ihres Unternehmens. Die Verwaltung großer Mengen von Protokollprüfungen kann eine zeitaufwendige und sich wiederholende Aufgabe sein. Die Implementierung von RPA, um Protokolle von fast jedem Rechengerät nahtlos zu erstellen und sicher an einen beliebigen Ort oder ein entferntes System weiterzuleiten, kann die Geschwindigkeit erhöhen, mit der Protokolle erzeugt werden. Die sichere Prüfung der Protokolle mit RPA kann Ihnen auch helfen, Prozesse ohne Kompromisse oder Einschränkungen neu zu erfinden.

Mit der Protokoll-Integration haben Sie unbegrenzte Möglichkeiten. Erfahren Sie mehr über die Automatisierung der Enterprise-class Security für RPA.